Update Signature & Anomaly Attack

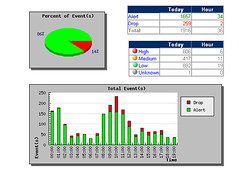

SRAN Security Center มีรูปแบบการจับการบุกรุกตามสิ่งที่มันรู้จักใน Data Base ในนี้จะประกอบไปด้วยรูปแบบการโจมตีต่างๆ นี้เรียกว่า Signature แบ่ง ได้ 3 แบบคือ

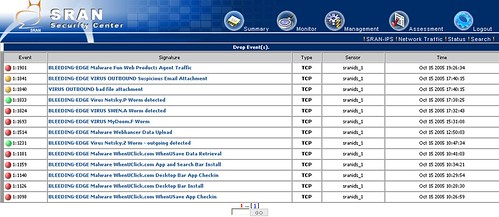

1. Signature ในการบุกรุก ซึ่งอิงตาม Snort ประกอบด้วย VRT snort , snort commutiy , Bleeding edge และ SRAN signature ที่เราเพิ่ม content ในการตรวจจับเองได้

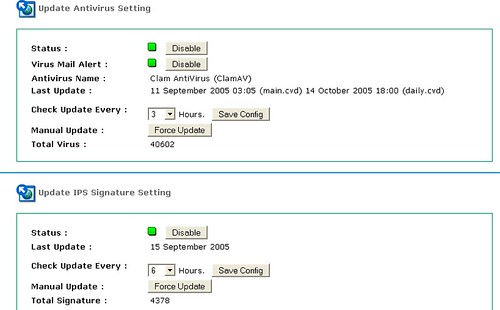

2. Signature ในการตรวจจับไวรัสคอมพิวเตอร์ ซึ่งอิงตาม Clamav

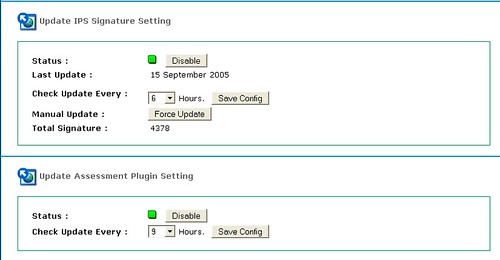

3. Signature ในการประเมินความเสี่ยง โดยอิงตาม Nessus

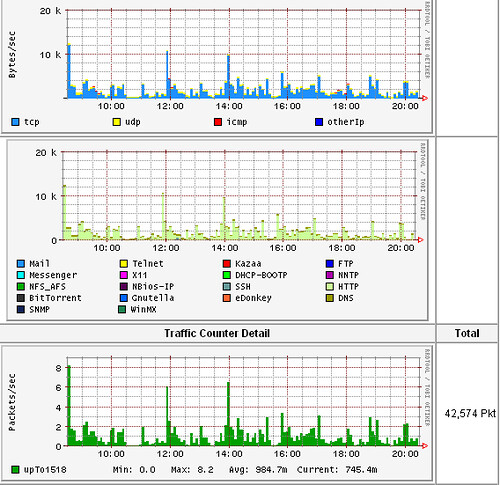

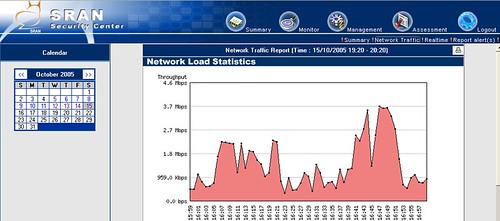

รวมถึงการจับสิ่งผิดปกติที่ไม่มีใน Data Base หรือที่เรียกว่า anomaly attack โดยจับตาม traffic flow ที่เกิดจากการใช้งานในระบบเครือข่าย

โดยจะแสดงผลทั้งนี้

จะเห็นว่าเราสามารถตรวจหา traffic ที่ผิดปกติได้ ย้อนหลังไปเป็นวัน /เดือน และเป็นปีได้

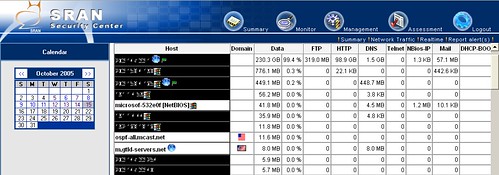

จากนั้นแยกเข้าไปดูในแต่ละเครื่องคอมพิวเตอร์บนระบบเครือข่ายว่าเครื่องใด

มีการส่งข้อมูลมากที่สุดโดยค้นหาตาม protocol ที่ใช้